Расскажу-ка я вам немного про сегодняшнюю угрозу номер 1 в мире вирусов.

Это безусловно червь Downadup (другие имена: Conficker, Kido). Если вы хоть немного разбираетесь в компьютерах или администрируете что-то - обязательно прочитайте про него всё, что сможете.

Например в статье How Big is Downadup есть вчерашняя глобальная всемирная статистика заражения этим вирусом. Уже миллионы компьютеров и каждую секунду регистрируются новые заражения.

Upd от 15 января - за вчера был заражен еще минимум 1 млн. компьютеров!

Upd2 от 7 февраля - число уникальных зараженных IP уже почти 2 млн. Россия на третьем месте по числу заражений!

В этот раз вирус как-то нереально хитро и со знанием дела прячется от антивирусов - антивирусные компании в спешке выпускают патчи и апдейты к своим продуктам, чтобы с ним бороться, но как-то пока это не очень хорошо у них получается. Из-за NDA я не имею права рассказывать, как мы в F-Secure с этим сейчас боремся, но масштабы усилий сильно впечатляют.

Например, в блоге наш главный антивирусный гуру пишет (мой вольный пересказ):

Этот червь использует хитрый алгоритм для генерации каждый день нового имени домена, с которого будут управлять зараженной машиной. Обычно вирусы имеют один домен - его можно закрыть и вирус безопасен. Но этот червь меняет адреса серверов постоянно и закрыть их все невозможно.

Но можно вычислить часть завтрашних адресов и зарегистрировать их на себя, отсечь преступников от части компьютеров. Теоретически можно было бы сделать что-то с такими компьютерами, например, написать им, что они заражены или даже вылечить их. Но этого делать нельзя по закону! Во многих странах есть закон, запрещающий делать что-то с компьютером человека без его согласия.

Поэтому остается только сидеть и отслеживать число таких зараженных "клиентов".

Upd:

На самом деле оказалось, что этот вирус имеет защиту от такого рода вмешательства. Он кодирует скачиваемые с сервера приложения ключами длиной 4096, так что нет никакой возможности "подсунуть" ему лекарство или еще что-то. Только авторы могут им управлять.

В этой статье есть информация о том, как червь мгновенно распространяется по сети и как он прячется от антивирусов и от удаления.

Самый простой способ узнать, заражен ли ваш компьютер - это попробовать зайти на сайты www.f-secure.com или http://www.kaspersky.ru/ и на сайт microsoft. Если эти сайты у вас не открываются - вы заражены. Учтите, что разные версии червя блокируют разные сайты, так что у вас может открываться F-Secure.com, но не открываться Kaspersky.ru и microsoft.com - вы заражены.

В комментариях мне предложили еще более простой способ. Если вы под этой строкой сейчас не видите логотипа F-Secure и microsoft, то вы заражены! Зато, если видите - это не доказывает, что вы не заражены этим вирусом! Ваша модификация вируса может не блокировать эти сайты.

Главная дыра, позволяющая этому червю так быстро распространяться - это дыра в Server service от Microsoft. При этом Server service на многих компьютерах запущен по умолчанию. И, если у вас или вашего провайдера нет правильно настроенного файрвола - вирус проникает на компьютер сам без вашего участия. Он просто закачивает себя через эту дыру и запускает!

Это был ожидаемый тип вируса, когда Microsoft недавно опубликовала инфу про эту дыру, но никто не ожидал такого серьезного заражения. Да, Microsoft уже сделали и опубликовали Security Update, но не все их еще установили, а у многих Windows Update вообще отключен - это очень глупо!

Установите все апдейты с Windows Update (или хотя бы отсюда) и вы будете в безопасности от заражения этим вирусом через интернет. Но в то же время вы все еще можете заразиться через флешки или через локальную сеть.

Про автозапуск с флешек писали уже все - отключите автозапуск. Это огромная дыра, которой пользуются вирусы. С включенным автозапуском "вставили флешку" равно "заразились". Так что просто отключите его. Как это сделать можно, например, прочитать тут.

Червь оказался сильно умный - он еще и полагается на глупость стандартных пользователей, заражая их через сеть, перебирая их пароли, используя список паролей, который можно найти тут.

Проверьте - нет ли там вашего пароля?

Для того, чтобы заразить этим способом, вирус пробует залезть в admin share (это пути, начинающиеся с $c). Опять же, на многих компьютерах эти admin share есть и либо вообще не защищены паролем, либо пароль 111. Так что ничто не мешает вирусу разгадать этот пароль и записать себя на удаленную машину. Запускается от оттуда вроде как через Windows scheduler, создавая там таск на запуск.

Так что, проверьте свой admin share и отключите его, если он включен.

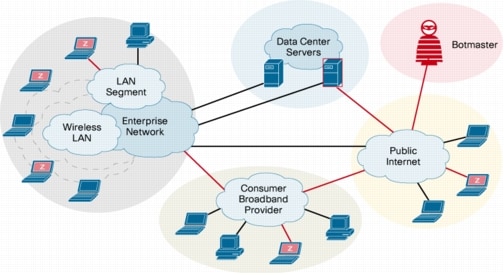

Для тех, кто не совсем понял, что же делает этот червь, поясню немного. Он может сделать всё, что угодно владельцу этого червя. Идея проста - этот червь скачивает файлы с сервера и запускает их без ведома пользователя. Так что можно написать любой вирус или программу и запустить ее на зараженном компьютере. А значит можно назапускать новых вирусов или провести массированные атаки на какие-то сайты. Можно украсть данные с зараженных компьютеров. Можно удалить всё. Можно сделать всё, что угодно. Классический ботнет.

Другое дело, что сейчас этот червь неактивен. Он просто заражает и распространяется, но пока что не было попыток скачать что-то с управляющих серверов.

В общем, вирусы очевидно прогрессируют и остался только один шаг до попыток прямого противодействия антивирусам, когда вирусы будут блокировать антивирусы, а не наоборот. Уже сейчас вирусы активно и успешно борются с анализом сэмплов, например, отслеживая WMVare и не запускаясь под ним (тем самым сильно усложняя работу аналитиков). А то и проводят массированные атаки из ботнетов на компьютеры аналитиков.

P.S.:

Если вы обнаружили, что заражены, то тут можно скачать removal tool от F-Secure.

При этом, так как этот вирус блокирует сайты антивирусных компаний, то вы не сможете зайти и скачать этот removal tool. Но вроде как вирус блокирует только DNS запросы, то есть, прямая ссылка сработает. Так что попробуйте скачать по этой ссылке: ftp://193.110.109.52/anti-virus/tools/beta/f-downadup.zip

А вот тут в комментариях подсказывают еще один способ ручного удаления вируса: http://bishop3000.livejournal.com/105424.html?thread=2020304

UPD:

А по этой ссылке есть советы от F-Secure как вылечиться от этого вируса и как избежать заражения.

Переведу самое важное оттуда:

Что делать, чтобы избежать заражения:

- Убедитесь, что последние апдейты Microsoft у вас установлены

- Убедитесь, что у вас запущена последняя версия антивируса и он обновлен

- Выключите AUTORUN и AUTOPLAY для USB устройств

- Проверте свои пароли для входа в систему - они должны быть хорошими, а не 1111

- Особенное внимание обратите на пароли администраторов

Что делать, если вы уже заразились:

- Зайдите на сайт своего антивируса и найдите там инструкции по борьбе с вирусом

- Удаление этого вируса - сложный процесс, который может потребовать отключения части вашей сети.

- Запретите использование USB stick и заблокируйте весь ненужный трафик в файрволах.

биоэнергетическая практика, цигун (видео) принцип центральной линии в айкидо (видео) Управленческая борьба (видео) энергетический комплекс (видео) Сила Мысли, Что Мы Об Этом Знаем !? / What the Bleep Do We Know !? (видео 36MB) Сборник метариалов, статей о феномене deja vu (3МВ) Бесконтактный бой №1 (видео 10MB) Бесконтактный бой №2 (видео 14MB) "Искусство словесной атаки" (аудио 70 МВ) скачать) Кочергин. Ножевой бой (видео) скачать Грейс "Как вызвать симпатию? Секреты обаяния" (аудио 40 мб) скачать Восстанавливающие психотехники (аудио 50мб) скачать Учение об отношении веры и разума (видео 20мб) скачать Методология развития мышления. Дианализ (видео 25мб) скачать Музыка для расслабления и медитации (аудио 48мб) скачать Skype 4.0.0.215 Full скачать "Проводник" №01 скачать Бой кикбоксера и бесконтактника (Старова) Видео 10 мб. Скачать Создание "Защитника". Проблемы создания. ДЭИР. Видео.

Комментариев нет:

Отправить комментарий